深入解析Kubernetes Node漏洞及攻击利用步骤

漏洞描述 K8s Node对外开启10250(Kubelet API)和10255端口(readonly API),默认情况下kubelet监听的10250端口没有进行任何认证鉴权,攻击者可以通过利用该设计缺陷来创建恶意pod或控制已有pod,...

深入探讨Docker API:安全、灵活、高效的容器化解决方案

文章前言 Docker作为最流行的容器化解决方案其API接口提供了强大的容器管理功能,通过Docker API我们可以实现自动化的容器lifecycle管理、数据管理、网络管理等,大大简化容器的使用难度,本篇...

ADCS权限维持:利用证书服务实现身份劫持与权限保持

文章前言 本篇文章主要介绍如何通过证书服务来实现权限维持的目的 基本原理 在微软的文档里有一段话'当使用PKCA时,KDC在权限属性证书(PAC)中会返回用户的NTLM',也就是说当使用证书进行Kerbero...

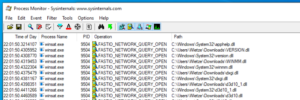

Windows 10相对路径DLL劫持研究:漏洞分析、攻击实例与防御策略

文章前言 DLL劫持是一种用于执行恶意有效负载的流行技术。本文汇总了近300个可执行文件,它们容易受到Windows 10 (1909)上相对路径DLL劫持攻击的影响。同时,我们演示了如何使用几行VBScript代...

凌风

凌风