SpiderFoot是一款强大的侦察工具,利用100多个公共数据源(OSINT)自动查询信息,包括IP地址、域名、电子邮件地址和姓名等。通过指定目标、选择模块,SpiderFoot能够深入挖掘目标的信息,帮助发现潜在的数据泄漏、漏洞或其他敏感信息,为渗透测试、红队演习和威胁情报提供支持。

安装SpiderFoot

在Kali中,SpiderFoot已默认安装,无需再次安装。如果需要手动安装,可以使用以下命令:

bash复制git clone https://github.com/smicallef/spiderfoot.git cd spiderfoot python3 sf.py

SpiderFoot的图形模式

SpiderFoot有图形模式和终端模式两种。要在Web UI模式下启动SpiderFoot,需要指定监听的IP和端口,如下所示:

bash复制spiderfoot-l 127.0.0.1:5001

然后,通过浏览器访问 https://127.0.0.1:5001 即可进入Web界面。

扫描模式

SpiderFoot 3.0中新增了通过命令行运行SpiderFoot的功能。以下是一些常用的扫描命令示例:

- 列出可用的模块:bash复制

spiderfoot -M

- 扫描目标(例如bbskali.cn)并执行DNS解析:bash复制

spiderfoot -s bbskali.cn -m sfp_dnsresolve - 执行高级扫描,获取域名上所有可能的电子邮件地址:bash复制

spiderfoot -s bbskali.cn -t EMAILADDR -f -x -q

API密钥

一些SpiderFoot模块需要API密钥,可以在相应模块的设置中获取。确保获取并配置这些密钥,以便充分发挥SpiderFoot的功能。

模块支持列表

查看所有SpiderFoot模块的列表:

bash复制spiderfoot -M

如何使用

通过Web页面使用SpiderFoot:

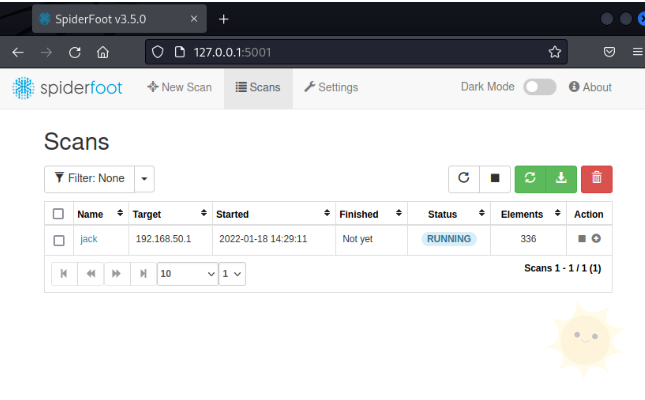

- 在浏览器中访问 http://127.0.0.1:5001 进入Web页面。

- 点击”New Scan”,输入目标地址和选择插件信息,保存即可。

扫描结果

完成扫描后,可以查看扫描到的相关信息,包括网络拓扑结果等。

![表情[qiudale]-山海云端论坛](https://www.shserve.cn/wp-content/themes/Shanhai/img/smilies/qiudale.gif) 我也是买了领不了、

我也是买了领不了、

暂无评论内容