域前置(Domain Fronting)技术简介:

域前置,又称为域名幌子,是一种用于规避互联网审查的技术,通过隐藏连接真实端点来实现。在应用层运作时,域前置使用户可以通过HTTPS连接访问被屏蔽的服务,同时在表面上看起来像是与另一个完全不同的站点通信。

准备工作:

在进行域前置的准备工作之前,确保选择非腾讯云、阿里云等VPS,并拥有一个已购买的域名。以下是一些问题的解答:

- 问:为什么不能使用腾讯云和阿里云之类的VPS? 答:由于需要绑定域名,必须备案,而腾讯云和阿里云等服务在备案要求上有限制。

- 问:如何获取非腾讯云、阿里云之类的VPS? 答:我推荐过(非广告链接:https://www.zhaomu.com)。

- 问:有了VPS后,域名怎么办? 答:我推荐过(非广告链接:https://account.godaddy.com/)。

- 问:买完域名之后还需要做什么? 答:将购买的域名托管到(https://dash.cloudflare.com/)。

域前置步骤:

按照以下步骤进行域前置设置,包括Cloudflare和Godaddy的操作:

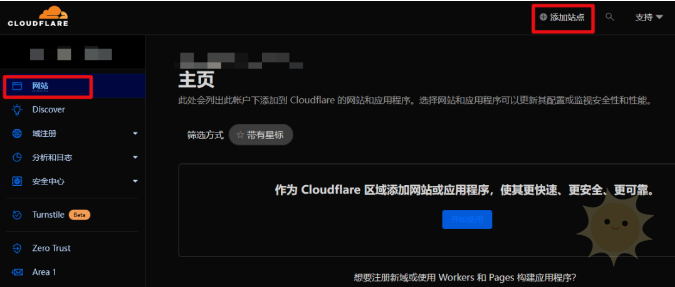

Cloudflare操作:

- 添加站点

- 填写购买的域名

- 选择免费套餐

- 等待Cloudflare提供的服务器信息,然后切换到Godaddy进行下一步操作。

![图片[1]-Cobalt Strike域前置反溯源技巧解析-山海云端论坛](https://www.shserve.cn/wp-content/uploads/2024/02/20240228165320931-image.png)

Godaddy操作:

- 进入网域

- 管理DNS

- 配置名称服务器,填入Cloudflare提供的域名服务器

Cloudflare操作(续):

- 关闭全部设置并点击完成

- 等待域名解析成功,可使用多地ping检查 https://ping.chinaz.com

- 选择完全SSL设置

- 开启必要按钮

- 创建证书,命名为:server.pem和server.key(保存至本地)

Cobalt_Strike操作:

- 将文件放置在Linux系统与Cobalt Strike同目录

- 使用以下代码生成cs.store文件

- openssl pkcs12 -export -in server.pem -inkey server.key -out spoofdomain.p12 -name 域名 -passout pass:密码

- keytool -importkeystore -deststorepass 密码 -destkeypass 密码 -destkeystore cs.store -srckeystore spoofdomain.p12 -srcstoretype PKCS12 -srcstorepass 密码 -alias 域名

- 修改profile,下载并根据需要进行配置

- 修改teamserver文件,按照之前的命令进行修改

- 启动Cobalt Strike服务端bash./teamserver vps 密码 ./jquery-c2.4.5.profile

- 生成监听器和payload,找到:Scripted Web Delivery (S)

结束语:

至此,域前置的设置完成,接下来可以按照实际需要进行上线操作。请注意,由于域前置的特性,具体的上线步骤可能因使用的工具和环境而有所不同。祝愿你顺利实现域前置技术的应用!

© 版权声明

THE END

![表情[qiudale]-山海云端论坛](https://www.shserve.cn/wp-content/themes/Shanhai/img/smilies/qiudale.gif) 我也是买了领不了、

我也是买了领不了、

暂无评论内容